Haciendo un poco de historia, el primer caso de spam del que se tiene noticia es una carta enviada en 1978 por la empresa Digital Equipment Corporation. Esta compañía envió un anuncio sobre su ordenador DEC-20 a todos los usuarios de ArpaNet (precursora de Internet) de la costa occidental de los Estados Unidos. Sin embargo, la palabra spam no se adoptó hasta 1994, cuando en Usenet apareció un anuncio del despacho de los abogados Lawrence Cantera y Martha Siegel. Informaban de su servicio para rellenar formularios de la lotería que da acceso a un permiso para trabajar en Estados Unidos. Este anuncio fue enviado mediante un script a todos los grupos de discusión que existían por aquel entonces.

Algunas de las características más comunes que presentan este tipo de mensajes de correo electrónico son:

- La dirección que aparece como remitente del mensaje no resulta conocida para el usuario, y es habitual que esté falseada.

- El mensaje no suele tener dirección Reply.

- Presentan un asunto llamativo.

- El contenido es publicitario: anuncios de sitios web, fórmulas para ganar dinero fácilmente, productos milagro, ofertas inmobiliarias, o simplemente listados de productos en venta en promoción.

- La mayor parte del spam está escrito en inglés y se origina en Estados Unidos o Asia, pero empieza a ser común el spam en español.

- Spam: enviado a través del correo electrónico.

- Spim: específico para aplicaciones de tipo Mensajería Instantánea (MSN Messenger, Yahoo Messenger, etc).

- Spit: spam sobre telefonía IP. La telefonía IP consiste en la utilización de Internet como medio de transmisión para realizar llamadas telefónicas.

- Spam SMS: spam destinado a enviarse a dispositivos móviles mediante SMS (Short Message Service).

Los perjuicios del spam.

Los principales daños provocados por la recepción de spam pueden clasificarse en daños directos:- Pérdida de productividad.

- Consumo de recursos de las redes corporativas: ancho de banda, espacio de disco, saturación del correo, etc.

- El riesgo que supone el envío de spam bajo nuestro nombre o desde nuestro equipo o dominio, al ser identificados como spammers por los servidores a los que se ha enviado spam sin saberlo.

- Algunos mensajes válidos importantes pueden ser borrados por error cuando eliminamos spam de forma rápida.

En un correo de spam se puede incluir muy fácilmente un archivo adjunto que contenga un virus, o un enlace a un sitio -supuestamente interesante-, desde el que se descargue algún tipo de código malicioso de forma oculta a los ojos del usuario. Llegando al extremo, incluso pueden llegar a ocultarse virus en el propio código del mensaje.

Los perjuicios del spam son grandes, y más aún en un entorno corporativo en donde las repercusiones económicas pueden ser enormes. Por lo tanto, es crucial que los mensajes legítimos lleguen a su destinatario, mientras que el spam debe ser bloqueado. Parece evidente que la protección frente al spam, sobre todo a nivel corporativo, debería ser una prioridad.

Los motivos por los cuales existe este tipo de malware son meramente económicos. Mandar un mensaje de correo electrónico para promocionar servicios, productos, estafas y timos de todo tipo es increíblemente barato, de modo que los beneficios obtenidos son cuantiosos, con tan sólo un pequeñísimo porcentaje de usuarios que finalmente se dejen convencer para adquirir el producto o servicio.

Alguno virus son los gusanos y troyanos .

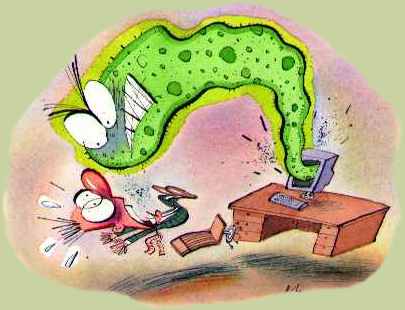

Los Virus Informáticos son sencillamente programas maliciosos (malwares) que “infectan” a otros archivos del sistema con la intención de modificarlo o dañarlo. Dicha infección consiste en incrustar su código malicioso en el interior del archivo “víctima” (normalmente un ejecutable) de forma que a partir de ese momento dicho ejecutable pasa a ser portador del virus y por tanto, una nueva fuente de infección.

Los virus informáticos tienen, básicamente, la función de propagarse a través de un software, no se replican a sí mismos porque no tienen esa facultad como los del tipo Gusano informático (Worm), son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil.

.

¿Cuál es el funcionamiento básico de un virus?

.

No hay comentarios:

Publicar un comentario